Posted by: S4TI Solutions

Comments: 0

Post Date: novembro 27, 2020

Um hacker publicou uma lista de exploits de uma linha para roubar credenciais VPN de quase 50.000 dispositivos VPN Fortinet.

Presentes na lista de alvos vulneráveis estão domínios pertencentes a bancos de grande porte e organizações governamentais de todo o mundo. A vulnerabilidade a que nos referimos aqui é CVE-2018-13379, uma falha de passagem de caminho que afeta um grande número de dispositivos Fortinet FortiOS SSL VPN não corrigidos.

Explorando esta vulnerabilidade, invasores remotos não autenticados podem acessar arquivos de sistema por meio de solicitações HTTP especialmente criadas.

A exploração postada pelo hacker permite que os invasores acessem os arquivos sslvpn_websession de VPNs Fortinet para roubar credenciais de login. Essas credenciais roubadas podem então ser usadas para comprometer uma rede e implantar ransomware.

Embora o bug de 2018 tenha sido divulgado publicamente há mais de um ano , os pesquisadores identificaram cerca de 50.000 alvos que ainda podem ser alvos de invasores.

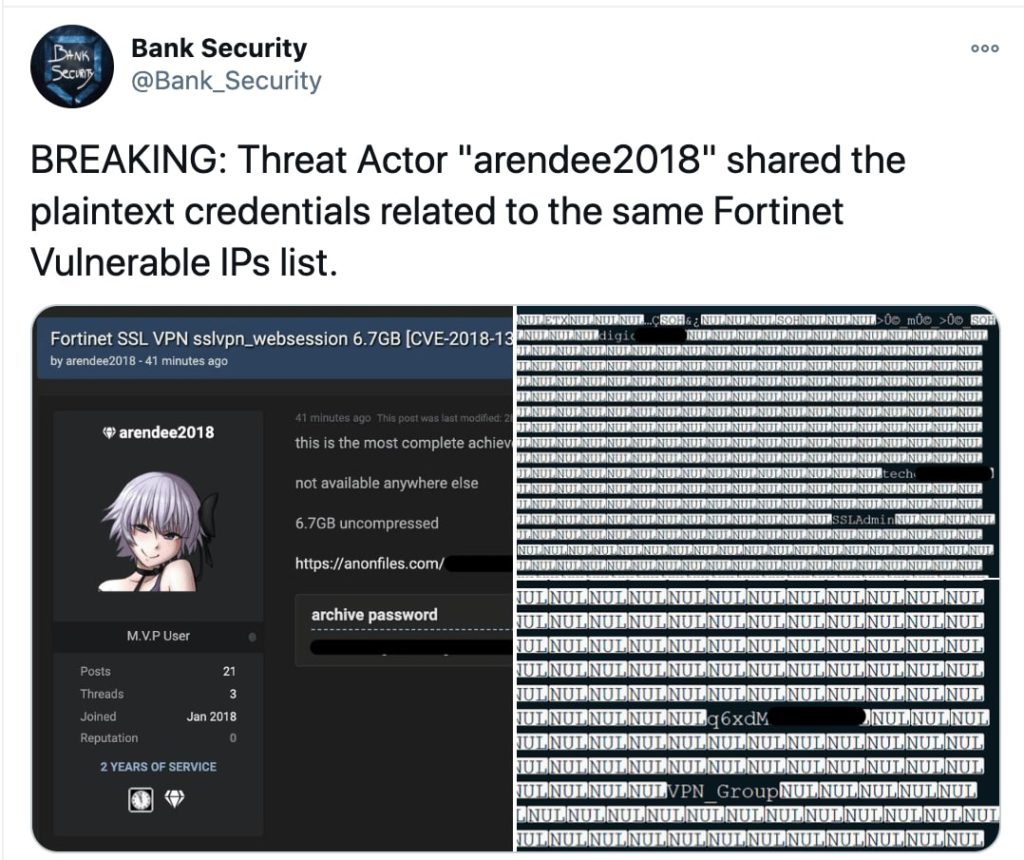

Esta semana, o analista de inteligência de ameaças Bank_Security encontrou um tópico de fórum de hackers onde um ator de ameaças compartilhou uma grande lista de 49.577 dispositivos de tais alvos exploráveis.

Depois de analisar a lista, verificou-se que os alvos vulneráveis incluíam domínios governamentais de todo o mundo e aqueles pertencentes a bancos e financeiras conhecidas.

A Fortinet emitiu uma declaração com relação a esta vulnerabilidade:

“A segurança de nossos clientes é nossa primeira prioridade. Em maio de 2019, a Fortinet emitiu um comunicado PSIRT sobre uma vulnerabilidade SSL que foi resolvida e também se comunicou diretamente com os clientes e novamente por meio de postagens de blog corporativo em agosto de 2019 e julho de 2020 , recomendando fortemente uma atualização “, disse um porta-voz da Fortinet à BleepingComputer.

“Na última semana, comunicamos a todos os clientes, notificando-os novamente sobre a vulnerabilidade e as etapas para mitigá-los. Embora não possamos confirmar se os vetores de ataque para este grupo ocorreram por meio desta vulnerabilidade, continuamos a instar os clientes a implementar a atualização mitigações. Para obter mais informações, visite nosso blog atualizado e consulte imediatamente o comunicado de maio de 2019 [PSIRT] “, concluiu Fortinet.

Como está a proteção da sua empresa?

temos especialistas à sua disposição